ESET heeft een tool uitgebracht voor het ontsleutelen van bestanden die zijn besmet met de nieuwste versies van de TeslaCrypt-ransomware. Het maken van de tool was mogelijk doordat de criminelen de universele encryptiesleutel hebben vrijgegeven.

Met de tool kunnen bestanden die versleuteld zijn door versies 3 en 4 van TeslaCrypt ontsleuteld worden. Volgens de beveiligingsonderzoekers gaat het daarbij om bestanden die door de ransomware de extensies .xxx, .ttt, .micro of .mp3 hebben gekregen.

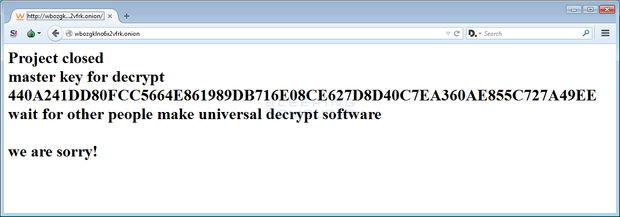

ESET heeft TeslaCrypt niet gekraakt, maar de verspreiders van de ransomware hebben hun activiteiten gestaakt. Een beveiligingsonderzoeker nam anoniem contact op met de groep en verzocht hen om de universele master key vrij te geven. Tot de verbazing van de onderzoekers werd daar gehoor aan gegeven. De website die slachtoffers moesten bezoeken om het losgeld te betalen toont nu de benodigde sleutel.

Na het vrijgegeven van de encryptiesleutel heeft ESET een TeslaCrypt-decryptor gemaakt. Ook bestaande tools zoals TeslaDecryptor zijn bijgewerkt. In maart waarschuwden beveiligingsonderzoekers nog dat versie 3.0.1 en nieuwer van TeslaCrypt vrijwel onmogelijk te kraken was. Voor oudere versies van de ransomware konden eerder al decryptie-tools gemaakt worden, omdat er kwetsbaarheden in de malware zaten.

Waarom de criminelen de TeslaCrypt-sleutel hebben vrijgegeven, is niet duidelijk. BleepingComputer steltdat criminelen zijn overgestapt op het gebruik van CryptXXX. Dat is eveneens ransomware die lastig te kraken is, maar Kaspersky heeft ook daar een decryptie-tool voor uitgebracht.

bron: tweakers.net